過去10年來,車用電子元件的數量以驚人速度成長。愈來愈多汽車配備車用網路,與更多系統連接,如資訊娛樂系統、駕駛輔助與安全系統。這些裝置都共用高頻寬的基礎架構,車用網路與透過網路連接的所有裝置都需要透過外接介面進行診斷與提供服務。汽車聯網能力不斷攀升,有如長腳的網路,因此網路基礎架構更需要受到保護。

雖然車用網路遭受攻擊的機率很低,但也不是不可能。只要有充裕時間和資源,駭客就能夠發動一連串攻擊,甚至將攻擊散布到整個車隊。換句話說,一個精心策畫的攻擊可能造成相當大的衝擊。所以汽車製造商已開始為維護汽車聯網的安全採取行動。

乙太網路是數10年來最受歡迎、最可靠的網路技術。長久以來,已安全部署於各種瞬息萬變的環境中,企業就是成功部署的典範之一。高頻寬、高性價比、無遠弗屆的可及性和與生俱來的高安全性帶動車用乙太網路的應用。

乙太網路具有全球公認的安全性,對汽車應用是一大優勢。由於車用網路的裝置與組態都是已知並可預測的,因此在識別與防禦威脅的過程中必須不斷微調,以達到最佳效果。

乙太網路基礎要素

車用乙太網路能抵禦網路攻擊的主要原因在於它的訊息驗證與加密能力,為阻擋惡意攻擊提供堅固的第一道防線,但光憑此並無法徹底保護聯網汽車。

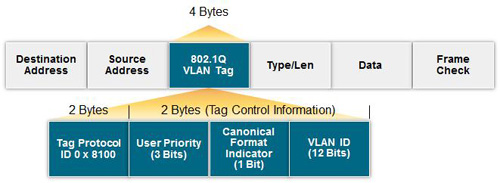

乙太網路使用標準的封包格式,內含來源與目的地位址、虛擬區域網路(VLAN)標籤和框架檢查序列。此格式能提供基本的認證、隔離與資料完整性驗證功能(圖1)。由於車用網路是高度工程化的靜態網路,而且流量特性是可以預測,所以可根據設計目的來配置與限制網路作業,例如讓乙太網路交換器在使用封包位址時,選擇以特定路由或動態學習的方式來隔離與過濾流量。

|

| 圖1 在乙太網路訊框表頭中,前兩欄是目的地與來源MAC位址,循�環冗餘校檢(CRC)是可以用來驗證封包完整性。此外還可以包含虛擬區域網路標籤,用來定義橋接器與交換器在支援VLAN功能時所使用的系統與程序。 |

如果共用的實體網路有不同類型流量,可使用VLAN隔離流量,讓裝置只和所屬網域內的裝置通訊。如使用乙太網路交換器將資訊娛樂系統、駕駛輔助與安全系統設定為不同的VLAN,讓網路彼此隔離。

存取控制清單(ACL)可為封包轉送提供準確的「對應與行動」規則,決定哪些站台可以傳送封包,以及可接收流量的目的地。風暴控制功能可讓交換器監控流量值,並在超過預設的流量值時丟棄廣播、群播與未知的單點傳播封包,避免網路被站台封包轟炸。資料流基準(Flow-based Policing)可針對單一特定流量定義與執行頻寬規則,以免網路遭受惡意或有問題的軟體攻擊,流量統計數據標準則能監控軟體內的異常現象。

802.1x標準可驗證裝置真實性

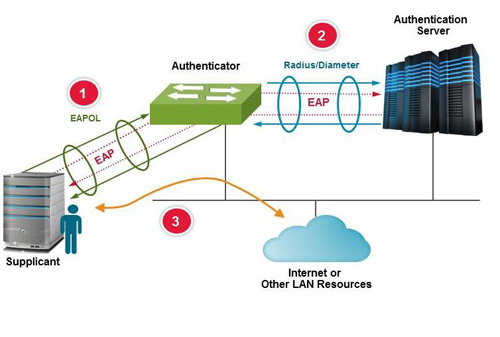

雖然每個乙太網路封包都有來自媒體存取控制(MAC)位址,但MAC位址是可以被竄改的。目前廣受採用的802.1x標準能在裝置進入汽車網路前驗證其真實性。802.1x定義可延伸的驗證通訊協定(EAP)訊框在有線或無線區域網路上傳輸的方法,在允許裝置進入網路前,此架構會交換並驗證安全憑證(圖2)。EAP支援多種驗證方法,而且每種方法都有自己的驗證金鑰與憑證,可對裝置進行驗證,驗證強度會隨使用的方法和憑證而異,而且可以在汽車製造商或供應商的不公開環境中進行預設。

|

| 圖2 802.1x定義可延伸的驗證通訊協定(EAP)訊框在有線或無線區�域網路上傳輸的方法。在決定是否讓裝置進入網路前,此架構會交換並驗證安全憑證。 |

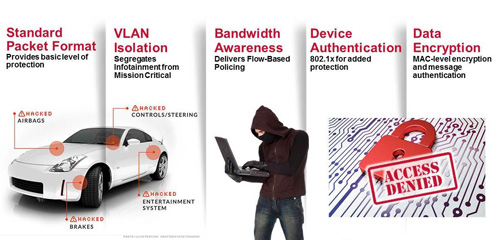

存取編碼資料加密

加密可以確保只有獲得授權的人能存取編碼資料,並在通訊堆疊中許多階層進行,包括乙太網路層--802.11AE MAC Security(MACSec)。802.11AE MAC Security(MACSec)標準使用802.1x進行安全金鑰交換,為乙太網路提供MAC等級的加密與訊息驗證。由於此標準需要硬體支援,進而導致成本和耗電量增加,因此主流裝置通常不支援此標準。雖然乙太網路是歷史悠久的資訊科技(IT)網路技術,但在聯網汽車的應用仍在成長階段。將車用乙太網路做為中央骨幹網路,能讓汽車廠商獲得保護網路基礎架構的必備工具,而且此應用的價值已逐漸彰顯(圖3)。

|

| 圖3 車用乙太網路的安全性或許是解決聯網汽車安全漏洞的關鍵。 |

(本文作者為博通基礎設施與網路事業群技術經理)