物聯網資訊安全可靠度升級。由於資訊安全與物聯網的發展息息相關,因此作業系統供應商正積極開發安全防護軟體,以實現設備安全啟動、存取控制和入侵防護等功能,進一步強化物聯網資訊安全。

每一個物聯網(IoT)產業相關的公司都充分意識到資訊安全是確保物聯網設備能可靠運作的關鍵。然而,在設備、網路和系統層面上實現的安全要達到什麼程度,業界還未達成共識。

其實確保物聯網的安全性,只須對IT網路中久經考驗的安全方法進行修改,使其能應對諸多物聯網挑戰和聯網設備限制,這比起尋找一種還未出現或革命性的方法更具經濟效益;也因此,相關業者相當關注現有尖端IT設備安全控制解決方案,並持續進行優化,使其適應在物聯網背後極度複雜的新型嵌入式應用。

消除資安疑慮 物聯網安全機制不可漠視

|

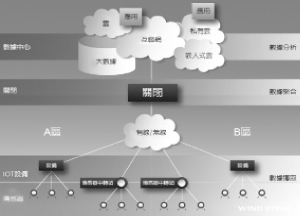

| 圖1 物聯網環境結構圖 |

嵌入式設備大多以低功耗設計為宗旨,內部系統須搭載小型晶片,對外連接的機制也相當受限,因此,其具備的處理能力和記憶體容量通常只夠完成自己的任務,而且它們通常處於無人操作狀態,也就是說沒有一個操作人員可以輸入認證資訊或決定是否可信任某個應用。

圖1為物聯網結構概念圖。布建一個物聯網環境通常須將配備傳感器的邊緣設備部署在一個有線或無線的網路上,該網路再透過閘道器(Gateway)將資料傳輸到公有或私有雲上。

整個網路結構的組成在各部應用上不盡相同,例如有些情況下,閘道器可整合在設備上,基於這種網路結構的設備可以是從頭新建的物聯網設備(B區),或是在部署之後才加入物聯網能力的傳統設備(A區)。換句話說,物聯網中的嵌入式設備必須自行判斷是否要接受一項指令,或執行一項新任務,遂對資訊安全帶來不小的疑慮;若要安全的運行於物聯網中,系統業者就必須針對嵌入式設備的局限性重新設計。最好的方式是從頭開始打造資訊安全,透過「多層次資訊安全方案」,從電源接入就開始建立一個可信的計算基礎,並使可信資料無法被篡改,讓設備的整個生命週期中都能得到安全的保護。

全方位身分認證把關 物聯網設備安全牢不可破

詳細的作法及流程首先須經過「安全啟動」機制,當該設備接入電源時,設備軟體的真實性和完整性就通過加密數位簽章得到驗證,這與一個人在支票或法律文件上簽名時的情況類似,數位簽章附在軟體後面並被設備驗證,以確保只有授權的軟體才能夠在該設備上運行、由授權實體簽名的軟體才能裝載。

第二步驟是「存取控制」,設備在安全啟動後,接著就需要各種形式的資源和存取控制。作業系統強制或基於規則的存取控制,將限制設備元件和應用的許可權,這樣它們就只能動用可完成工作所需的資源;如果任何元件被惡意篡改,那麼存取控制就會確保入侵者對系統其他部分的存取權限只達到最小程度,即便有人成功盜取公司的認證資訊進入網路,受損資訊也會被限制在那些認證資訊授權的網路中。緊接著則是設備身分認證,當設備被接入一個網路中時,它須在接收或傳送任何資料之前證明自己的身分。值得注意的是,深度嵌入式設備通常沒有人坐在鍵盤後面等待著輸入進入網路所需的認證資訊,那麼應如何確保這些設備在授權之前就得到正確認證呢?就像用戶認證允許一個用戶通過用戶名和密碼進入企業網路一樣,機器認證也允許一個設備通過一系列類似的、儲存在安全區域內的認證資訊來進入網路。

防火牆和入侵防護(IPS)對資料安全性也相當重要,設備還需要一個防火牆或深度封包檢測能力(Deep Packet Inspection),以便控制會到達該設備的資訊。主因係深度嵌入式設備擁有獨特的協定,與企業端的IT協議非常不同,這也是為什麼須針對不同行業設計差異化的協議過濾和深度封包檢測方案,以識別出隱藏在非IT協定中的惡意負載。

最後則是更新和程式升級,一旦設備開始運作,就須接收程式升級和軟體更新。當營運商進行程式升級時,設備就須經過驗證,同時不能消耗頻寬或影響功能安全,如微軟(Microsoft)將更新發送給Windows用戶並占用電腦15分鐘的情況。

但是當上千台設備一起執行關鍵任務或服務,要安全的升級來防止不能避免的脆弱性時,問題就截然不同了。一個嵌入式設備的有限頻寬和間斷性的連接必須能保障軟體更新和程式升級,且須將所有造成負面影響的可能性徹底清除。

軟硬體相輔相成

物聯網環境益發完善

在物聯網環境中,資訊安全不能被視為一個設備的附加功能,而是設備可靠運作的重要組成部分。從作業系統層面就開始打造資訊安全將減輕系統設計風險,並確保軟體平台的安全性,為此,作業系統開發商提供各種軟體方案確保在硬體下的啟動、存取控制機制、安全封包管理、軟體更新、防火牆、IPS及網路管理等應用可在安全前提下運作。

(本文作者為溫瑞爾安全解決方案高級總監)